-

智慧交通工控防火墙工控网安性价比高

智慧交通工控防火墙工控网安性价比高六、宽域工业大数据的第四道防线——企业网络出口边界防护当生产数据上云上平台时,管理者在随时随地能够对生产数据的实时监控,这往往只有监控的权限,下一代防火墙就是第四道防线的重点安全防护。当前,我国宽域工业互联网平台网络安全防护发展尚处起步阶段,宽域工业互联网应用环境也出现了较多安全问题,宽域工业制造业中较多采用传统网络安全防护技术和设备,用于构建安全防护体系架构,致使整体安全解决方案漏洞百出,这也是当前宽域工业互联网发展所面临的挑战。数字化转型已成为宽域工业制造业的发展趋势,同时宽域工业网络安全不容忽视,如何选取正确的网络安全解决方案宽域CDKY-FID4000工业隔离装置,实现高速实时的数据交...

2022-04-12 -

风电工控防火墙工控网安哪家好

风电工控防火墙工控网安哪家好ICS网络内的细分可能是具有挑战性和高成本的。首先需要对ICS网络和设备有深入的了解——在ICS环境中通常有数百个系统或设备。在ICS网络中实现细分可能需要花费相当多的时间和精力、甚至可能需要停机,从长远来看可以 降低组织的成本。 此外,许多组织缺乏开展这些项目所需的专业知识和协调能力。IT专业人员传统上利用IT设备实现网络细分,但ICS网络由运营人员管理,他们通常没有相同级别的网络安全经验或培训。没有密切的协调关注,在ICS网络中细分是不可能的。ICS环境对设备的要求与IT环境不同。这些ICS环境需要承受严苛的工作环境,这就导致传统IT设备是无法胜任的。 但是细分 是可以实现的,这就是生产企...

2022-04-12 -

综合管廊CDKY-2000S工控网安多少钱

综合管廊CDKY-2000S工控网安多少钱一、宽域工业大数据的采集源——现场设备层宽域工业大数据是从工厂现场的设备层采集出来,不同的宽域工业企业有不同的现场设备,普遍是执行器和传感器,比如:阀门、仪表、温变、压变、RTU、智能仪表、摄像头、PDA……等等。这些设备具体分布在工厂的变配电系统、给排水系统、空压系统、真空系统、通风系统、制冷系统、空调系统、废水系统、软化水系统、智能照明系统、废气系统……等,也就是常见的厂务监控管理中数据来源的设备端。CDKY-OSH8000,入侵者不能对系统及数据进行窃取或篡改,防止操作系统自身缺陷所造成的入侵。综合管廊CDKY-2000S工控网安多少钱二、宽域工业大数据的采集——过程控制层现场设备层只会...

2022-04-12 -

风电资产安全管理平台工控网安哪家好

风电资产安全管理平台工控网安哪家好单向导入系统:uSafetyGap宽域工业安全隔离单向导入系统采用“2+1”的物理架构。内部由两个 主机系统组成,每个主机系统分别采用自主定制的安全操作系统,具有 的运算单元和存储单元,双主机之间通过基于SFP模块单光纤连接,保证数据的物理单向传输。实现生产网络与外部网络的数据单向传输,有效阻断外部网络的病毒、木马及 对生产网络的破坏与威胁。下一代防火墙:是一款可以 应对应用层威胁的高性能防火墙。通过深入洞察网络流量中的用户、应用和内容,并借助全新的高性能单路径异构并行处理引擎,NGFW能够为用户提供有效的应用层一体化安全防护,帮助用户安全地开展业务并简化用户的网络安全架构。 宽域KYSOC-...

2022-04-11 -

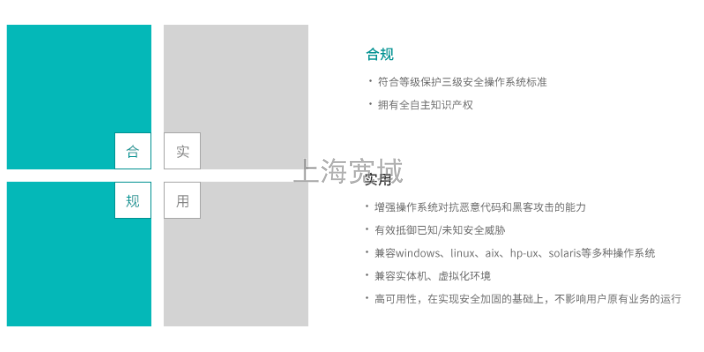

工业主机卫士(主机加固)工控网安厂家现货

工业主机卫士(主机加固)工控网安厂家现货本文提到的ICS网络细分模型只有3个流程,而实际宽域工业操作可以有数百个或更多的设备控制不同的流程。使用这种方法,整个ICS网络位于IT防火墙之后,在ICS网络中增加多层 的ICS宽域工业防火墙。操作员可以监视和控制每个离散过程、每个安全系统和每个RTU的流量。现在,ICS网络中的所有内容和关键流程在逻辑上都被锁定了。只有经过明确授权的才被允许,与外部世界连接的流量也被被限制。只有在必要时,可以使用ICS宽域工业防火墙来限制供应商和第三方的远程访问。总之,与传统的IT细分方法相比,这种ICS细分方法可以在现有的扁平网络上设计,提供了更大的操作控制和安全性,并且在财力、人力和潜在停机方面都有很好...

2022-04-11 -

风电工控网安批发厂家

风电工控网安批发厂家近年来,随着两化融合发展进程的不断深入,传统制造业的信息化、智能化已经成为必然的发展方向。在提升生产效率、降低生产成本的同时,将原本相对封闭的生产系统暴露,从而被动式地接收来自外部和内部的威胁,导致安全事件频发。它与商用防火墙等网络安全设备本质不同的地方是它阻断网络的直接连接,只完成特定宽域工业应用数据的交换。由于没有了网络的直接连接,攻击就没有了载体,如同网络的“物理隔离”。由于目前的安全技术,无论防火墙、UTM等防护系统都不能保证攻击的一定阻断,入侵检测等监控系统也不能保证入侵行为完全捕获,所以 安全的方式就是物理的分开。宽域CDKY-FID4000工业隔离装置,通过公安部安全与警用电子产...

2022-04-11